-

サーバ構築のデージーネットTOP

-

OSS情報

-

OSS紹介

-

Keycloak〜シングルサインオンを実現する注目のOSS〜

-

KeyclockのLDAPデータ管理

KeyclockのLDAPデータ管理

Keycloakは、シングルサインオンの認証バックエンドとしてLDAPを利用することができます。ここでは、KeycloakのLDAPデータ管理を紹介します。

Keyclockで行えるLDAPデータ管理とは

Keycloakは、シングルサインオンとしてユーザ認証するだけではなく、LDAPに登録されている内容をさまざまなアプリケーションに連携する機能を持っています。Keycloakには、Keycloak のユーザ情報にLDAP の属性をマッピングするなど、LDAPのデータを操作するための機能が充実しています。

LDAPデータ管理の特徴

KeycloakのLDAPデータ管理には、以下の特徴があります。

管理インタフェースとして利用可能

Keycloakは、LDAPデータ管理インターフェースとして利用が可能です。KeycloakとLDAPサーバを連携することで、以下の機能を利用することができます。

- ユーザ認証

- LDAPの属性とKeycloakの属性を割り当てる

- LDAPの属性の追加・更新

- LDAPのパスワード属性の更新

- LDAPユーザとLDAPグループの紐付け

ユーザ情報設定画面

LDAPに登録されている、ユーザ名やメールアドレスなどの情報をKeycloakの管理インターフェースから変更や紐付けができるため、コマンドラインを利用せず管理がしやすくなります。

LDAPの登録情報をカスタマイズして管理できる

Keycloakでは、LDAPの登録情報をカスタマイズして管理することができます。他のLDAP管理ツールでは、指定された専門的な属性名のみしか管理できませんでしたが、KeycloakでLDAPのデータを管理することで、自社で自由にユーザデータを管理することができます。組織によっていろいろなユーザ情報の登録の方法があるので、組織の運用方法に合わせてカスタマイズした管理画面を作成することができます。

ユーザが自身のパスワードを変更できる

Keycloakにログインすると、ユーザ画面からプロフィールやパスワードの変更ができます。そのため、ユーザ自身でパスワードの更新をすることが可能です。そのため、ユーザ毎のパスワードを変更するためのGUIをわざわざ開発する必要がなくなります。

パスワード変更画面

Keycloakの画面をカスタマイズできる

さらにKeycloakでは、ユーザ画面のカスタマイズをすることができます。Keycloakは、画面のデザインをテーマと呼ばれるファイルセットで管理しています。そのため、このテーマを新しく作成することでカスタマイズが可能になります。組織ごとに登録画面をカスタマイズしたり、ユーザに更新してほしくないような固定の情報を読み取り専用にすることも可能です。

テーマ作成画面

LDAPデータ管理ツールとしての課題

以上の特徴により、KeycloakはLDAPデータの管理GUIとして利用することが可能ですが、一方で課題もあります。

- Keycloakでデータを管理するためにメールアドレスが必須

- KeycloakからLDAPツリーの管理はできない

- KeycloakからLDAPグループの追加・削除ができない

上記から、KeycloakはLDAPサーバ本体は管理ができず、LDAPサーバ上のユーザデータのみ管理をすることができます。LDAPツリーやLDAPグループを管理していくには、他のツールを利用する必要があります。

改善策

Keycloakで管理できないLDAPデータを管理するツールとして、OSを管理するためのUIであるCockpitを利用することができます。Cockpitの389 DSプラグインでは、LDAPサーバの管理が可能です。初期のLDAPサーバの構築や、グループ追加などの作業はCockpitを利用し、日常的なデータ管理はKeycloakを利用するといった使い分けが可能です。この際のLDAPサーバは、389 Directory Serverを利用する必要があります。

「Cockpit〜Linuxサーバ管理のOSS〜」へ

Keycloak「情報の一覧」

Keycloakは、シングルサインオンを実現するための認証プロバイダです。本調査報告書では、インストール方法や詳しい使い方、Rocket.chatとApache HTTP Serverのoidcモジュールとの連携方法を調査した結果を解説しています。

Keycloakを用いて、複数のアプリケーション・サービスのシングルサインオンを実現するための手順の調査報告書です。

本書では、シングルサインオンを提供するサーバとしてKeycloakを使用し、Kerberos認証によりユーザ名やパスワードの入力なしでウェブサービスにログインできるようにする手順を記述します。

LDAPとは、ディレクトリサービスのための標準プロトコルです。LDAPを使い、ディレクトリサービスを提供するソフトウェアやシステムを、LDAPサーバと呼びます。本書は、OSSのLDAPサーバの管理UIの現状についてまとめたものです。

パスワードレス認証とは、パスワード以外の方法で認証を行うことを言います。本書は、パスワードレス認証方式のであるFIDO2やPasskeyについて調査した内容をまとめたものです。

お客様は、システムごとにアカウントを管理していたため、管理者だけでなくユーザにも管理の手間がかかっていました。この記事は、弊社でOSSのKeycloakを利用したシングルサインオン(SSO)システムを導入した事例です。

医療サービスを提供しているお客様に、Keycloakを利用した認証システムを導入しました。お客様は、従業員が利用するポータルサイトやeラーニングシステムなど複数のシステムを利用していました。しかし、従業員の入れ替わりが激しく、IdaaS等の従量課金制のサービスでは、費用面で導入が難しいという課題がありました。そこで、OSSのKeycloakを利用したシングルサインオンサーバを導入しました。

今回は、シングルサインオンのKeycloakに多要素認証を導入した事例です。お客様は、ID/パスワード管理だけではセキュリティ面で不安ということで、多要素認証の導入を検討していました。

今回は、WebメールシステムのRoundcubeをKeycloakとSSO連携させた事例です。バージョンアップしたRoundcubeにSSO連携機能が追加されたことで、既存のRoundcubeをバージョンアップし、Keycloakと連携できるようにしました。

クラウド上のサービスを利用する機会が増加したことにより、最近になってシングルサインオンが再注目されています。この記事では、主な選定のポイントについてまとめ、解説します。

ここでは、シングルサインオンの仕組みを説明し、シングルサインオンを実現するためにソフトウェアやサービスを選定する時の選び方と検討のポイントについて説明します。

LDAPサーバは、企業内では特にユーザ情報の管理や認証の基盤として使用されています。ここでは、LDAPサーバのデータを管理するためのOSSを紹介します。

FaceAuthは、顔認証に対応していないサービスでも導入できる顔認証のソフトウェアです。このページでは、顔認証システムの導入におすすめのソフトウェアFaceAuthについて紹介します。

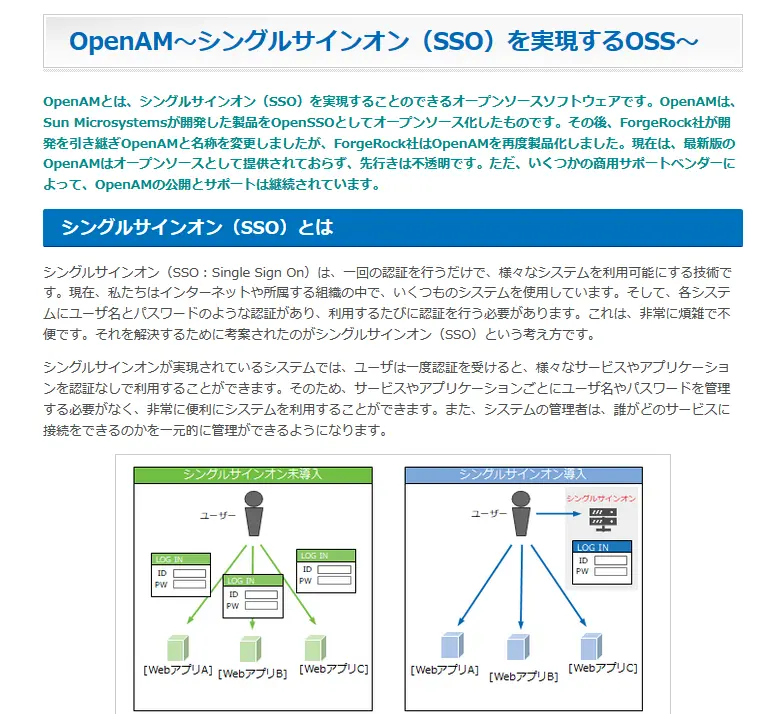

OpenAMとは、シングルサインオン(SSO)を実現するためのソフトウェアです。現在のOpenAMはオープンソースとして提供されていませんが、いくつかの商用サポートベンダーによって、OpenAMの公開とサポートは継続されています。

デモのお申込み

もっと使い方が知りたい方へ

Keycloakの操作方法や操作性をデモにてご確認いただけます。使い方のイメージを把握したい、使えるか判断したい場合にご活用下さい。Keycloakのデモをご希望の方は、下記よりお申込みいただけます。

OSS情報

- KeyclockのLDAPデータ管理

- Keycloakは、シングルサインオンの認証バックエンドとしてLDAPを利用することができます。ここでは、KeycloakのLDAPデータ管理を紹介します。